El robo de identidad es uno de los crímenes de más rápido crecimiento en la nación, especialmente en la periferia, Melissa Bean.

La seguridad es una gran preocupación para todos. Los ataques a nuestra seguridad incluyen:

-

Phishing o suplantación de identidad. Se trata de un intento de robar información privada como, por ejemplo, nombres de usuario, contraseñas y código PIN de las tarjetas de crédito o móviles.

-

Malware es la abreviatura de malicious software, es decir, software malicioso. Algunos ejemplos son los virus, gusanos, troyanos, etc. Son programas maliciosos y no deseados diseñados específicamente para dañar o bloquear los ordenadores y redes, obtener información sensible o conseguir acceso a equipos privados.

-

El spam puede ser definido como correo electrónico basura. Se trata de mensajes de correo electrónico no solicitado de alguien que no conoces que te invita a ver pornografía, comprar productos (Viagra) y servicios, etc.

-

El robo de identidad es un delito en el que alguien te roba tu identidad y obtiene acceso a tus cuentas bancarias, tarjetas de crédito, etc

-

Spyware es una combinación de las palabras “espía” y “software”. Son programas diseñados para monitorizar en secreto tus actividades y reunir información sobre ti sin tu conocimiento o consentimiento

Acciones que puedes tomar para estar más seguro

La pregunta más importante es, por supuesto, ¿Qué podemos hacer al respecto?:

- Comprende que todo lo que digas y hagas en Internet, por ejemplo, enviar un correo electrónico; escribir un comentario, tweet o una entrada en un blog; subir una imagen o vídeo en tu red social favorita, YouTube o similar, será monitorizado, registrado y distribuido; en última instancia, estará seguramente disponible para terceros o, incluso, para todo el mundo, en cualquier lugar y momento.

- Minimiza tu huella digital: elimina cuentas digitales, aplicaciones, direcciones de correo electrónico, perfiles, ficheros, etc. que realmente no necesitas. Cada cuenta digital o aplicación es una amenaza potencial. Utiliza justdelete.me, un directorio de enlaces directos para eliminar tus cuentas en la web y Own Your Data, otro servicio gratuito, que te permite enviar a las compañías una solicitud de eliminación de tus datos personales y de tu cuenta.

Antes de eliminar una cuenta, es posible que desees inundarla (spam) con información, imágenes y videos aleatorios.

- No reveles ninguna información personal en Internet, especialmente en redes sociales o en servicios de mensajería.

Nunca proporciones información personal en correos electrónicos o durante llamadas telefónicas a menos que tu seas el que hayas iniciado personalmente el contacto. Guarda las tarjetas de sanidad (Seguridad Social), tarjetas de crédito sin usar, cheques y documentos personales en un lugar seguro, evita tenerlas en la cartera.

- No insultes, acoses o intimides a nadie, no escribas comentarios ni compartas contenido pornográfico, racista, homófobo, violento y/o sexista en línea. Respeta los puntos de vista, ideas y opiniones de los demás, no seas grosero o abusón.

- Ajusta los parámetros de seguridad de tu red social favorita y aprovecha los perfiles que las distintas redes te ofrecen. Restringe el acceso solo a tus familiares y amigos.

- “Trata tu comunicación en línea como si estuvieras hablando en un espacio público en el que puedes ser visto y oído por extraños. No publiques ni tuitees bajo la influencia del alcohol o drogas,” Peterborough Children Board. Por otra parte, si quieres expresar tus ideas en un foro, portal, blog, etc. utiliza un lenguaje correcto, asegúrate de que tus críticas estén fundadas, sean constructivas y, sobre todo, que no difames o calumnies a nadie pues lo que escribas podrá ser visto por muchos ahora y, quizás, permanezca online para siempre.

Por ejemplo, no es lo mismo contarle a un colega lo que piensas sobre un profesor y “ponerle a caldo” tras haberte enterado de que te ha suspendido el último parcial, que escribirlo en una entrada de un blog. En el primer caso, la comunicación es completamente privada, entre dos personas y en un momento específico, el impacto que tiene dicha comunicación sobre tu profesor es muy limitado o nulo.

Si lo escribes en un blog o en una red social, todo lo que afirmes sobre él podrá ser leído no solo por tus compañeros en el actual curso académico, sino por las futuras promociones, el propio profesor, sus familiares, amigos, compañeros, etc. Si otros comentan sobre tu entrada y se animan “a echar más leña al fuego”, Google lo indexará, dando como resultado que si pones el nombre del profe en el buscador, saldrá tu entrada y el resto de comentarios, lo cual afectará notablemente a la reputación del docente y, quizás, a sus relaciones personales, trabajo y su bienestar. Esto le animará a emprender acciones legales contra ti y le costará corregir tus próximos exámenes con imparcialidad.

Algo parecido sucede con las fotos y los vídeos. Siempre ha habido chicos que se han metido en las duchas de las chicas. También, típicamente hay más de un aprovechado que cuando las chicas están borrachas ve más de lo que debiera. Sin embargo, aquí sucede lo mismo. No es lo mismo ver a una amiga tuya mostrando sus tetas en plena cogorza, que hacerle una foto o un vídeo y subirla a Internet. En un caso, simplemente te has podido deleitar del espectáculo; en otro (al subir contenido a la red de redes) estás afectando a su reputación y bienestar para los restos.

Considera la implicación de tus acciones y, por favor, no lo subas y compartas. Extrema la prudencia cuando compartas información personal ya sea textual o multimedia (fotos y videos) tuya o de tus amigos. Evita grabar y compartir imágenes y vídeos comprometidos y sensibles.

- Si te acosan: no respondas ni tomes represalias; guarda la evidencia, imprime todos los mensajes abusivos, entradas, o correos electrónicos; pide ayuda, díselo a un adulto de tu confianza; informa a la página web, red social o de mensajería, al proveedor de servicios de Internet y a la policía; bloquea a la persona que te está acosando; cambia tu número de móvil, dirección de correo electrónico, etc.

- Crea múltiples correos electrónicos para varios propósitos, de modo que puedas evitar tener un único punto de fallos.

- Necesitas un buen antivirus, un anti-spyware (protección anti espía, es decir, programas que envían información confidencial sin nuestro consentimiento ni conocimiento a un tercero) y un cortafuegos.

- Es muy importante hacer hincapié en que son fiables solo cuando se actualizan regularmente de manera que sean capaces de detectar y eliminar las últimas amenazas de seguridad.

- Realiza copias de seguridad periódicas de tus datos.

- No descargues nunca de fuentes desconocidas ni instales certificados que no sean realmente de confianza.

- Aprovecha la web VIRUSTOTAL. Analiza archivos, dominios, direcciones IP y URL sospechosos para detectar malware y otras amenazas y las comparte automáticamente con todo la comunidad de seguridad.

- No instales y uses varios programas antivirus simultáneamente.

- Nunca hagas clic en enlaces en correos electrónicos, mensajes, SMS o sitios web de los que no estés absolutamente seguro.

- Ten cuidado con los ficheros adjuntos en los correos y en los programas de mensajería. No los abras si no estás completamente seguro de su procedencia (o confírmalo con el remitente antes de abrirlos -el puede también haber sido una víctima y haberte enviado este mensaje o correo sin su conocimiento-) y que no contengan malware. Pásales siempre primero el antivirus.

- Navega solo por web seguras y de confianza. URLVoid.com es un servicio gratuito que permite a sus usuarios rastrear direcciones web o URLs y que utiliza varios motores de búsqueda de malware y spyware o relacionados con actividades fraudulentas.

- Nunca insertes memorias USB, CDs, DVs o discos desconocidos en tu PC.

- Estrecha la vigilancia con los pendrives. Son los dispositivos por los que más fácil podrás contagiarte si los has utilizado en ordenadores públicos o los has compartido con amigos, compañeros o familiares.

- Plantéate la necesidad de utilizar las redes P2P y software pirata. Muchos virus y software espía te entrarán por ahí. ¿Seguro que no puedes utilizar software libre? Existen alternativas libres excelentes al software propietario: GNU/Linux (sistema operativo), OpenOffice/LibreOffice (paquete ofimático), VLC (reproductor multimedia), Gimp (retoque fotográfico), 7-zip (descompresor), etc.

- Mantén tanto el sistema operativo, controladores, como todas las aplicaciones actualizadas. Asegúrate de tener configurado las actualizaciones automáticas en tu dispositivo u ordenador.

- Solo realiza pagos y transacciones comerciales en páginas Web que utilicen el protocolo SSL (permite comunicaciones seguras a través de Internet; al combinarse con el protocolo HTTP forman el protocolo HTTPS), es decir, aquellas páginas en la que en el cuadro de direcciones aparece https en vez del típico http, muestran el icono de candado o la barra de direcciones en verde. Otra idea es utilizar, por norma, Amazon, Ebay, o PayPal para realizar compras online, así no tienes que proporcionar tus datos de la tarjeta a terceras partes.

- No confíes en la compañía de tu tarjeta de crédito o en el banco para que te avise de actividades sospechosas. Supervisa tus cuentas bancarias y de tarjetas de crédito con regularidad para asegurarte de que no se produzcan transacciones fraudulentas en tu cuenta.

- Piénsatelo dos veces antes de compartir o proporcionar información personal y, si eres menor de edad, consúltalo con tus padres.

- Debes cuidar lo que dices en Internet, no publiques o compartas información personal como, por ejemplo, la dirección, fecha de nacimiento, número de teléfono, número de tarjeta de crédito, etc. No respondas a ningún correo electrónico o mensajes de texto que te pidan información confidencial: cuenta bancaria, nombre, dirección de la cuenta, contraseña, etc. ¡Incluso si parece que procede de Google, de tu banco o un familiar!

- Destruye documentos que contengan información personal y confidencial, por ejemplo, solicitudes de tarjetas de crédito preaprobadas, cheques cancelados o sin usar, extractos bancarios antiguos, recibos de cajeros automáticos o tarjetas de identificación obsoletas (licencias de conducir, tarjetas de seguro médico, y pasaportes).

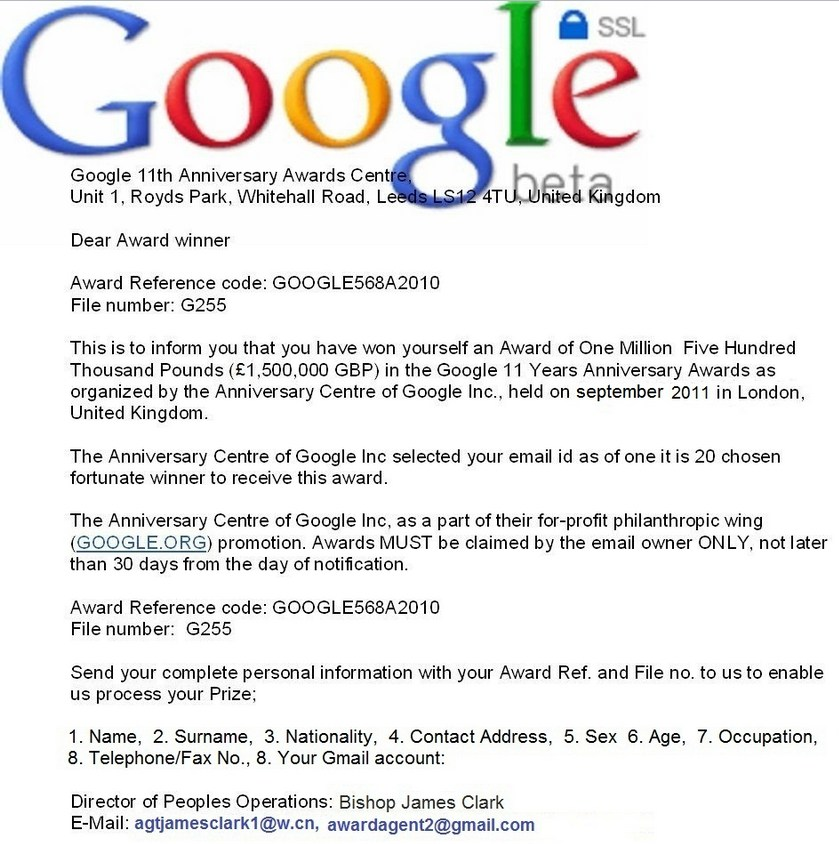

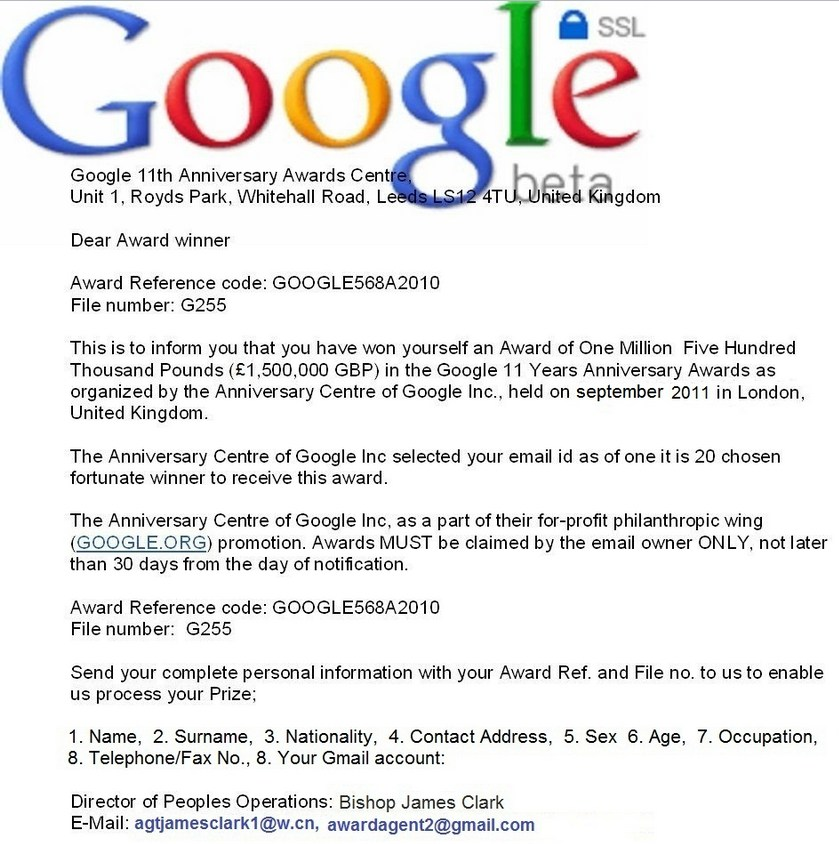

- No te dejes nunca engañar como un pardillo y facilites información confidencial. Nunca contestes un correo no solicitado en el que hayas ganado un premio o una herencia. Típicamente, a continuación, te solicitarán facilitar tus datos personales y financieros e, incluso, pagar una tasa de procesamiento o un impuesto.

Ten cuidado con las ofertas que parecen demasiado buenas para ser verdad, “los timos de pagos por adelantado” (el delincuente se comunica contigo por correo electrónico, carta, mensaje de texto o a través de las redes sociales, y te pide que pagues dinero para poder recibir un regalo, un contrato, un premio de lotería -sin haber metido- o una gran herencia) y correos electrónicos que parecen ser de amigos e incluyen una línea de asunto genérica como, por ejemplo, Te amo, Necesitas ver esto, Necesitas ver estas fotos/videos. Típicamente accederán a tu libreta de direcciones y enviarán correos electrónicos fraudulentos a todas las direcciones que contienen.

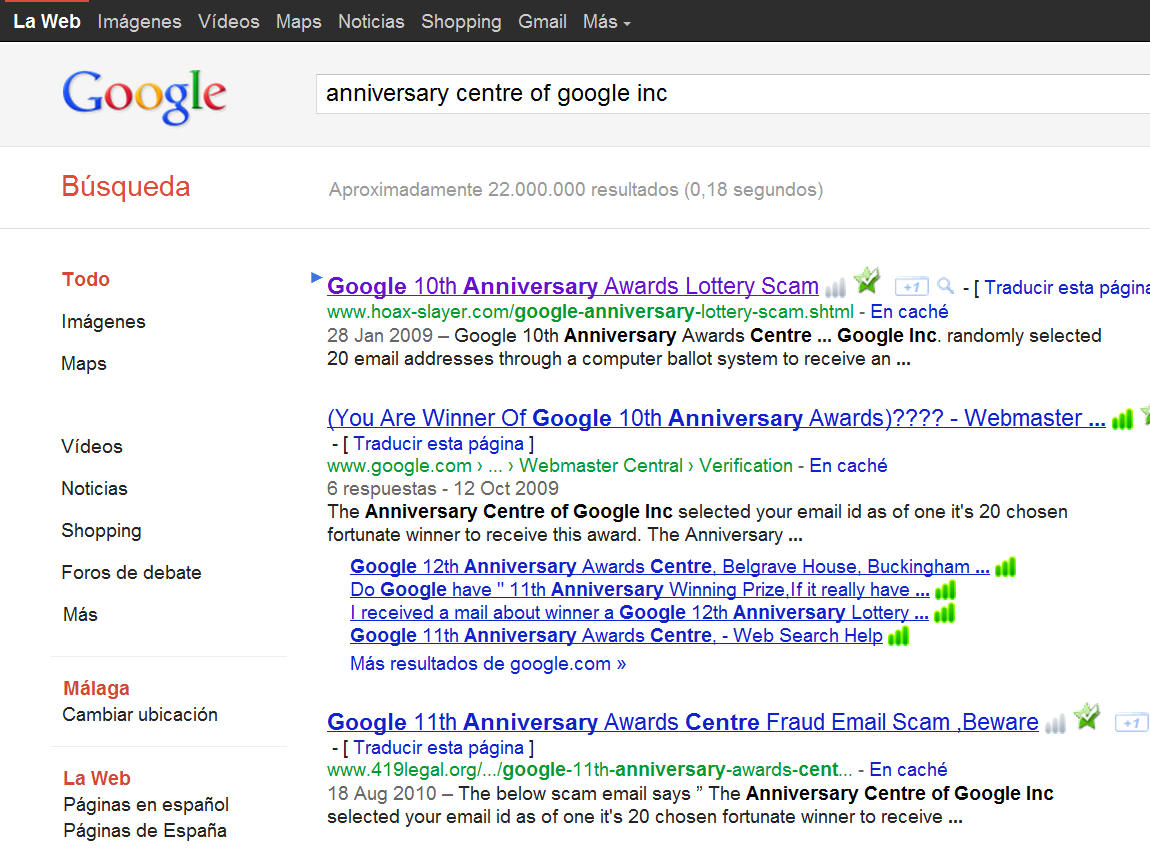

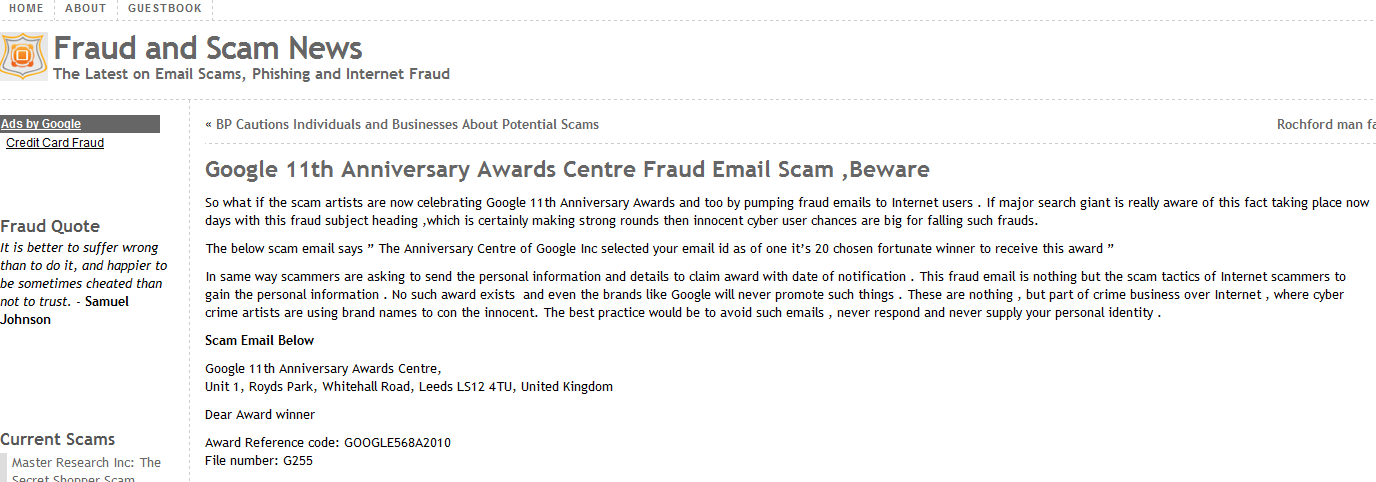

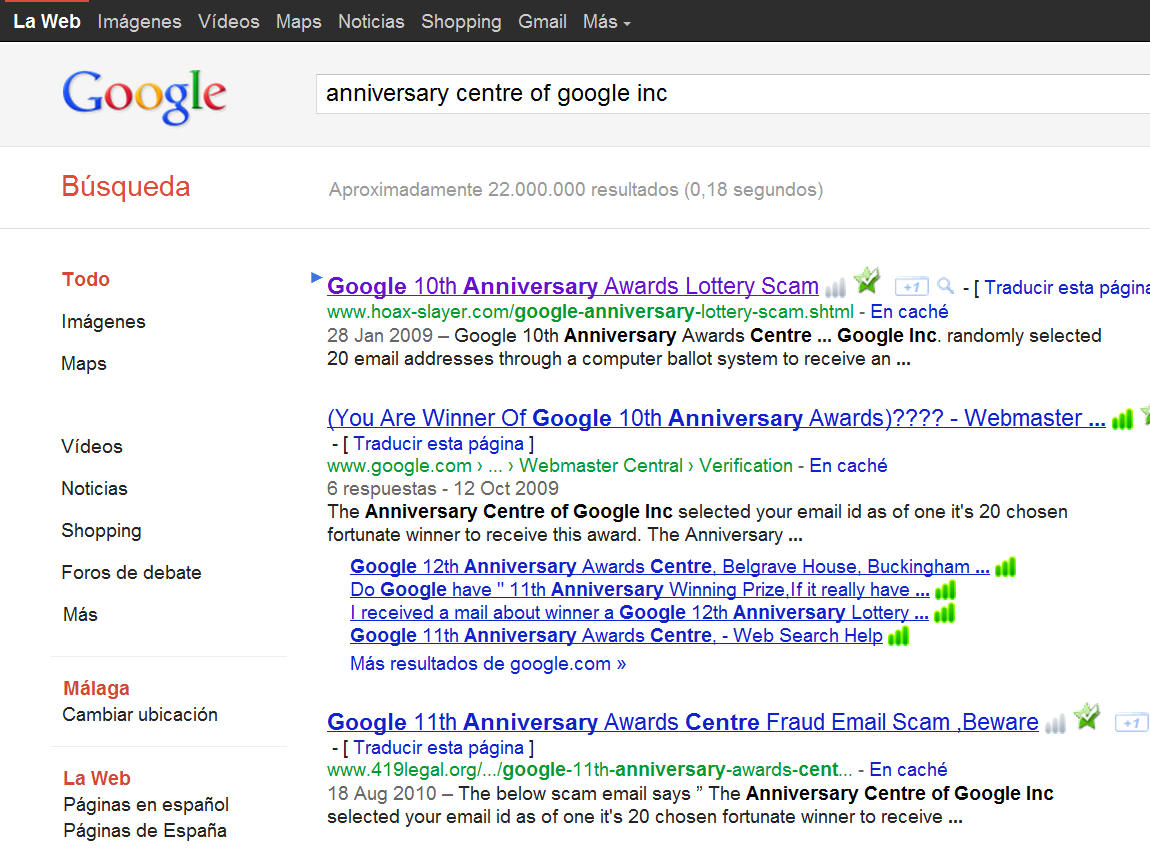

Observa el e-mail que recibí y la búsqueda correspondiente que realicé en Google para conocer mejor el “timo de la estampita” adaptado al siglo XXI.

Ten siempre presente que nadie da un duro a cuatro pesetas.